burpsuite使用方法

Burpsuite简介

Burp Suite简称BP,是用于攻击web应用程序的集成平台,它包含了许多工具,并为这些工具设计了很多接口,以促进加快攻击应用程序的过程。

中间人攻击

中间人攻击简称MITM攻击是一种间接的入侵攻击,这种攻击模式是通过各种技术手段将受入侵者控制的一台计算机虚拟放置在网络连接中的两台通信计算机之间,这台计算机就称为中间人。burpsuite抓包就是用的是这种方式。

burpsuite安装

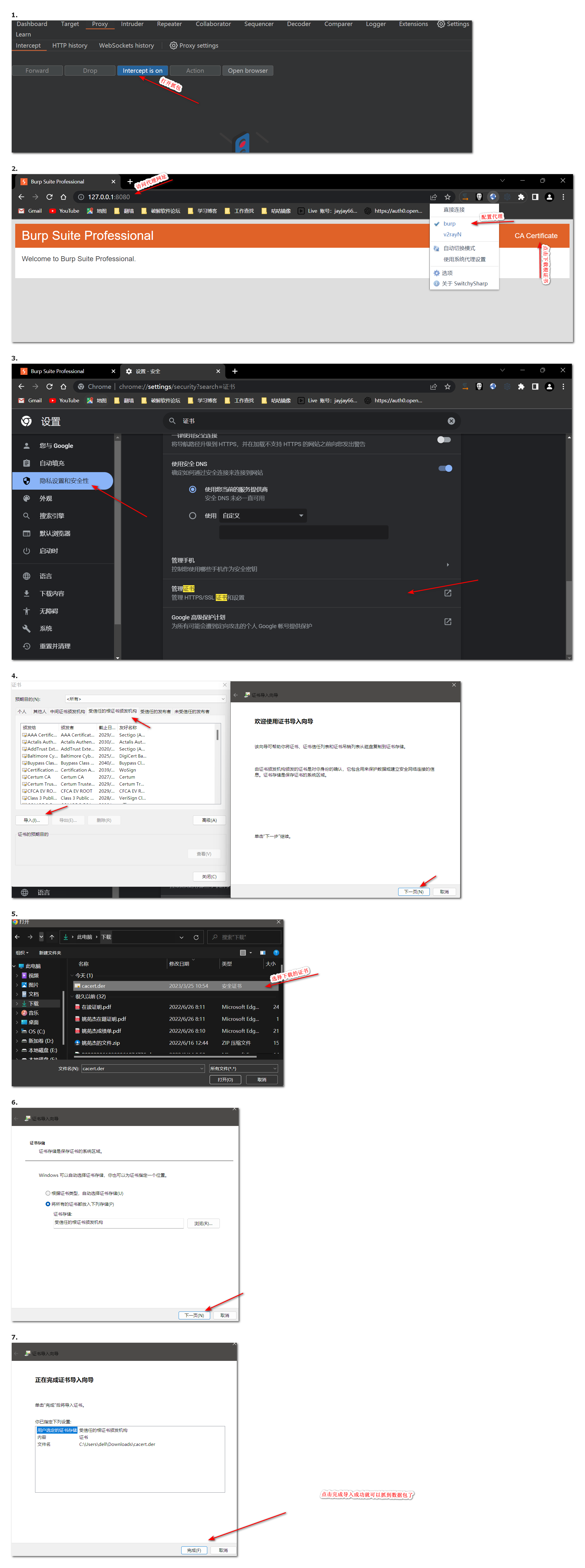

到官网下载jar包,由于它是在java环境下运行的所以需要首先本地配置好java运行环境,用java命令启动。安装完成后抓包提示不安全无页面响应则需要安装根证书才能成功抓包。

根证书的安装:

根证书导入完成就可以抓取到数据包了。

burpsuite功能介绍

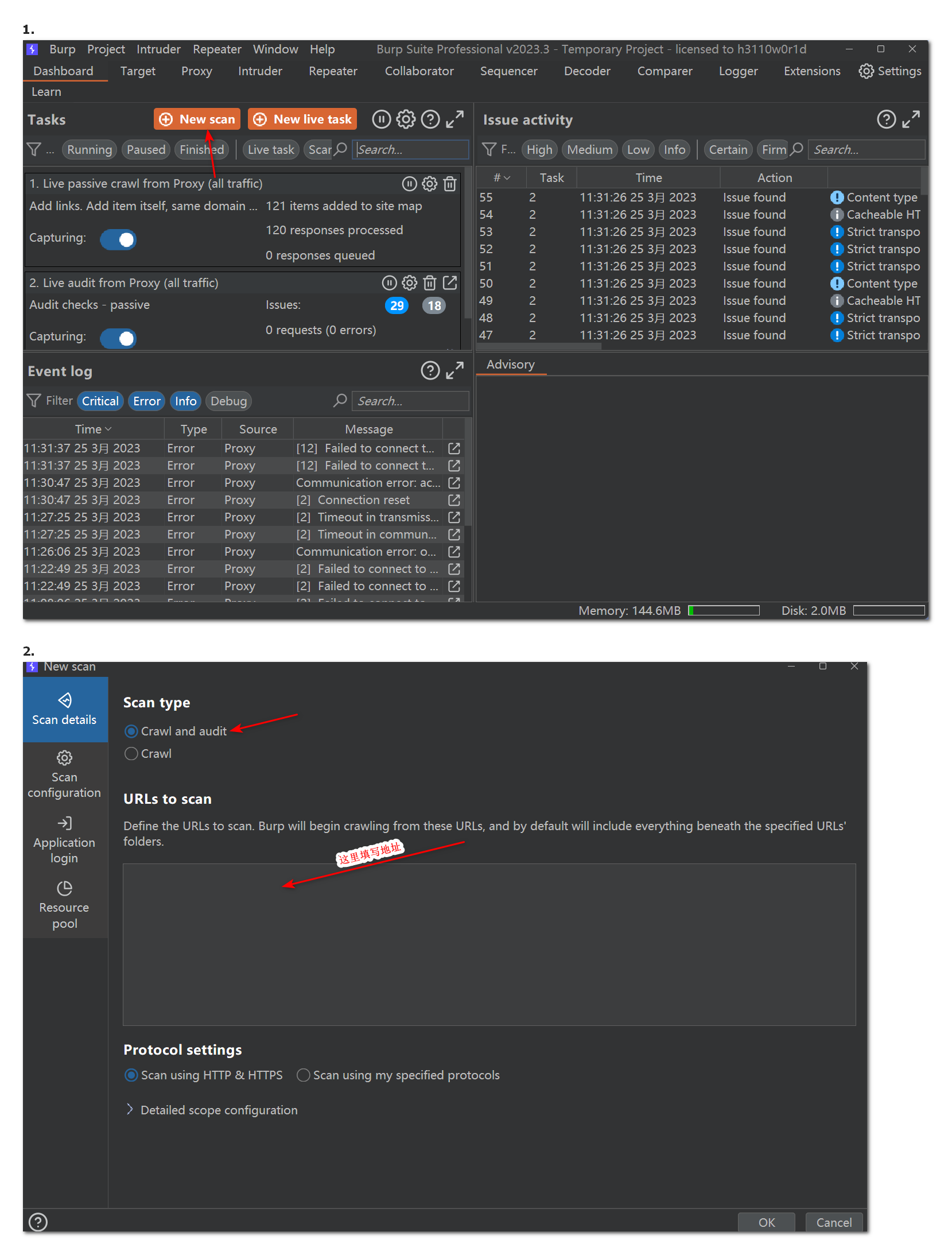

Doshboard模块

这个模块分为三小块:tasks 任务 event log 事件日志 issue activity动态发现的问题

task的默认开关:

- live passive crawl from proxy(all traffic) 被动抓取来自代理流量

- live audit from proxy (all traffic)实时审计来自代理流量

new scan(主动扫描)

主动扫描:

|

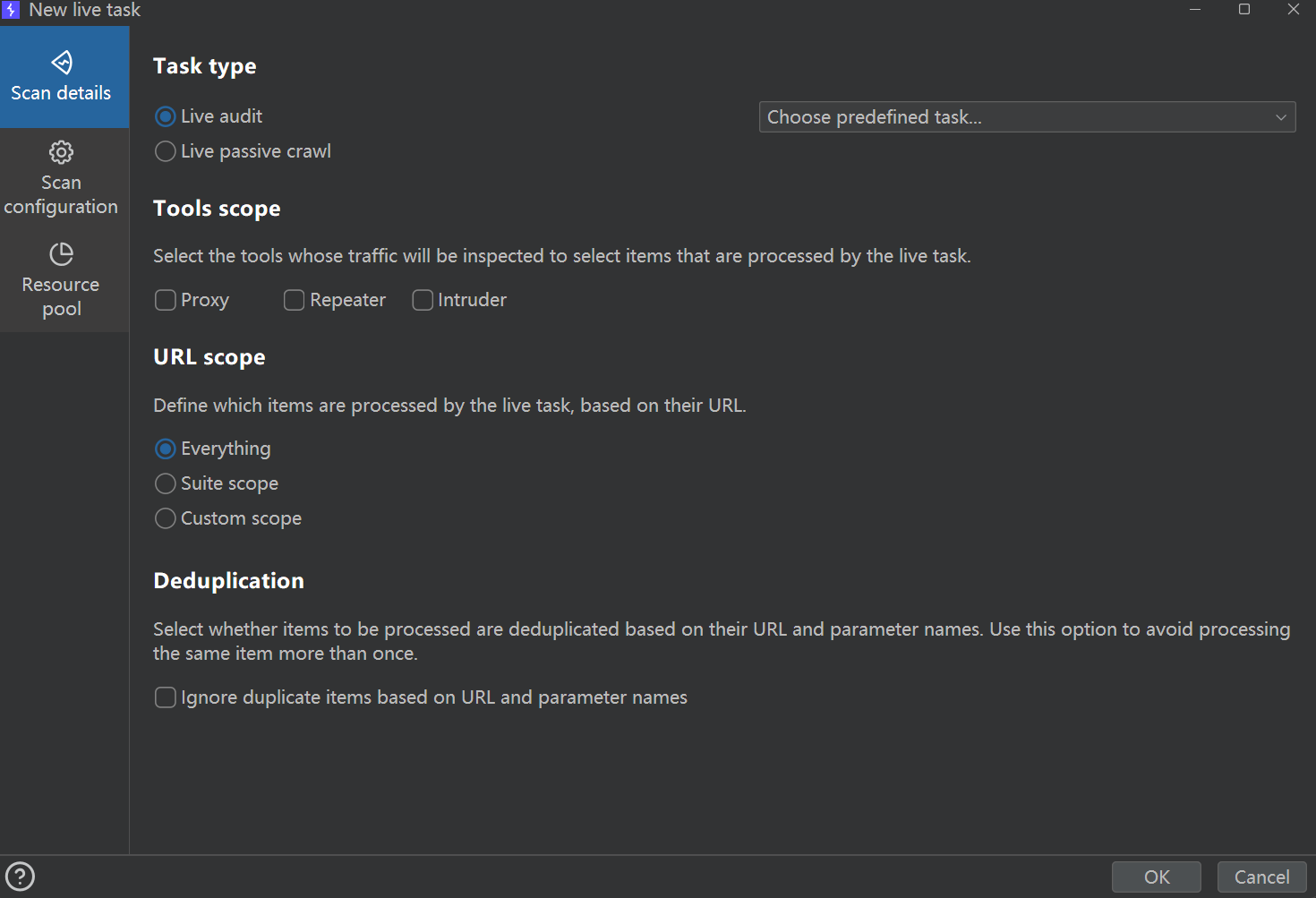

new live scan (被动扫描)

live audit 动态审计

live passive crawl 动态被动爬虫

tools scope 选择proxy repeater intruder审计那些流量

everything 包含所有

suite scope 使用burpsuite里加入scope

custom scope 自定义选项,可以使用suite scope,可以新增等

deduplication 删除重复url,减少重复扫描,默认没有选

其他功能和主动扫描一样

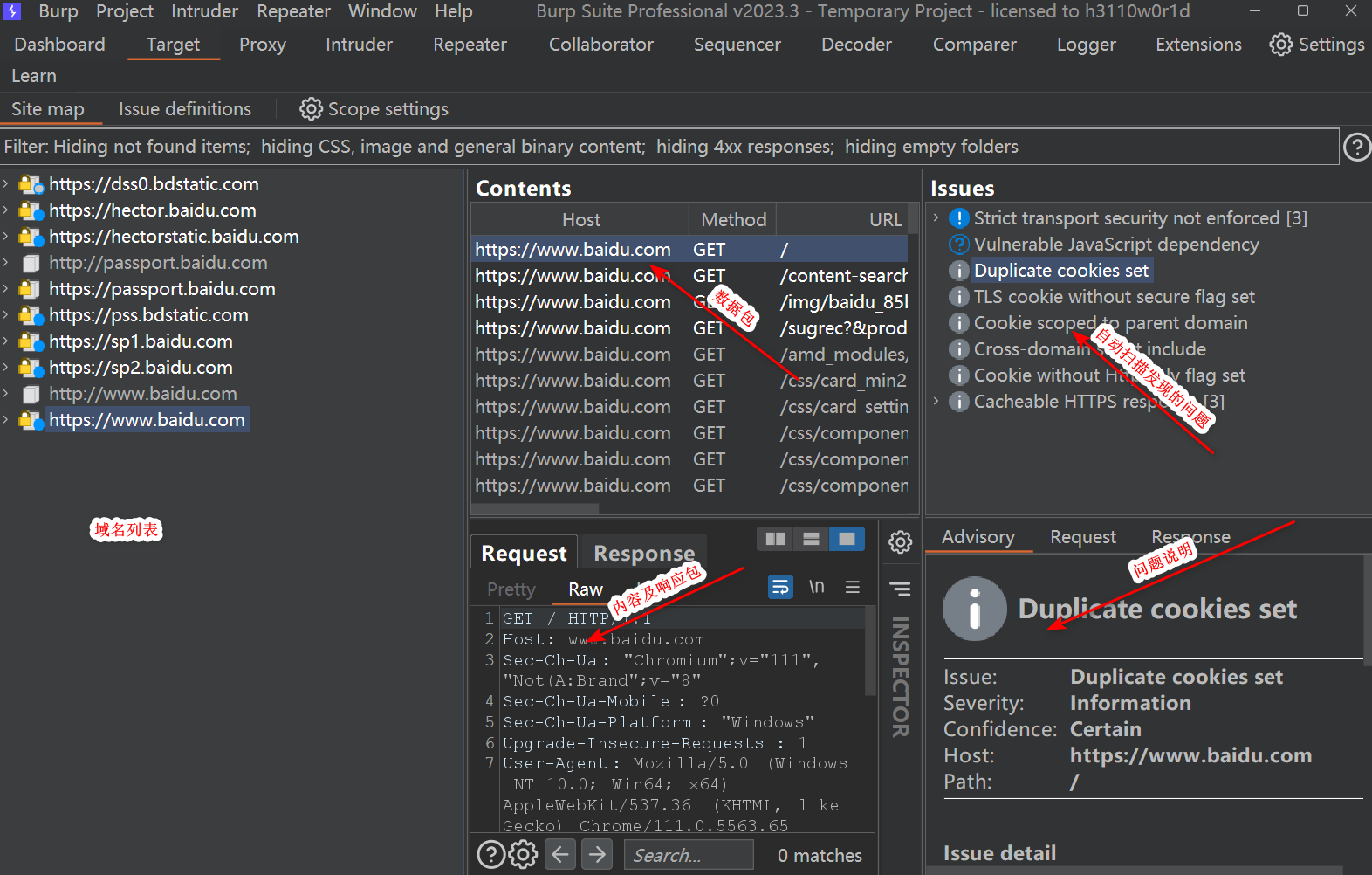

target模块

target是帮助渗透更好地了解目标应用的整体状况、当前工作设计哪些目标域,分析可能存在的攻击面等信息有三个部分site map、scope、issue definitions。

site map 网站地图

功能模块:

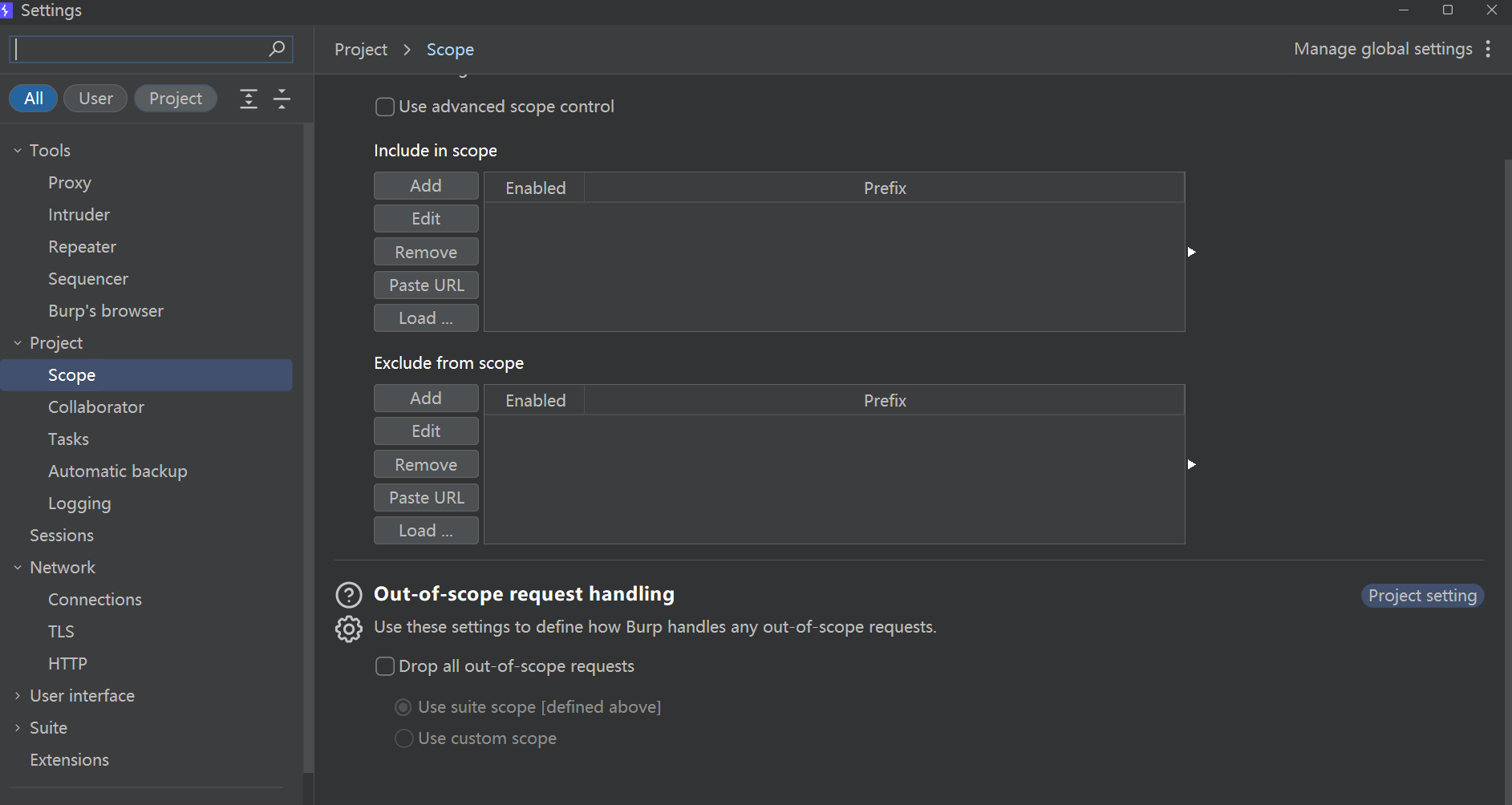

include in scope 定义范围内规则

exclude from scope 定义排除范文内规则

渗透测试过程中,可以通过域名或主机名去限制拦截内容,比如只想拦截login目录下的所有请求,此时的作用域就是目录

|

issue definitions

安全专业的词汇和定义说明。

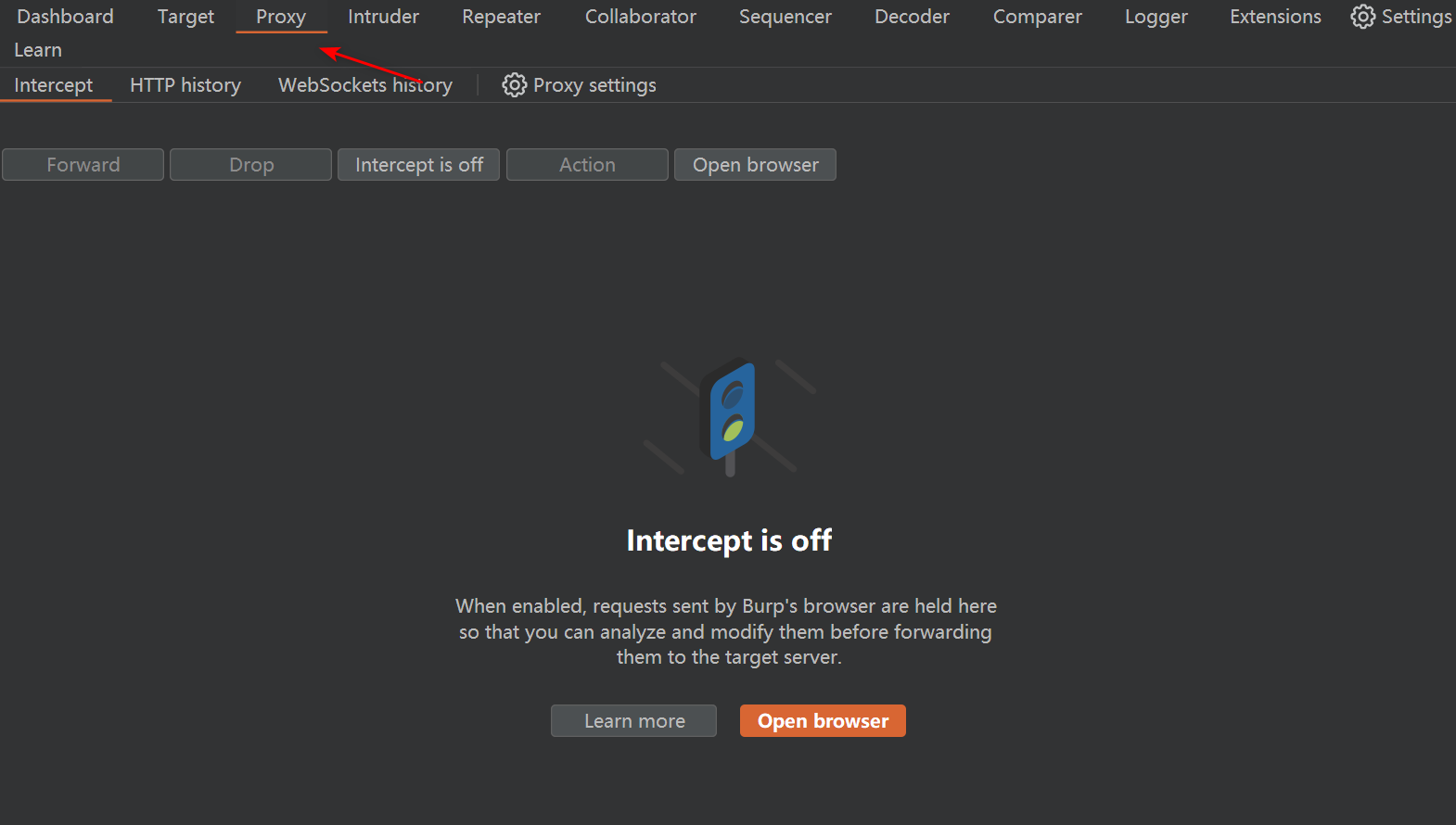

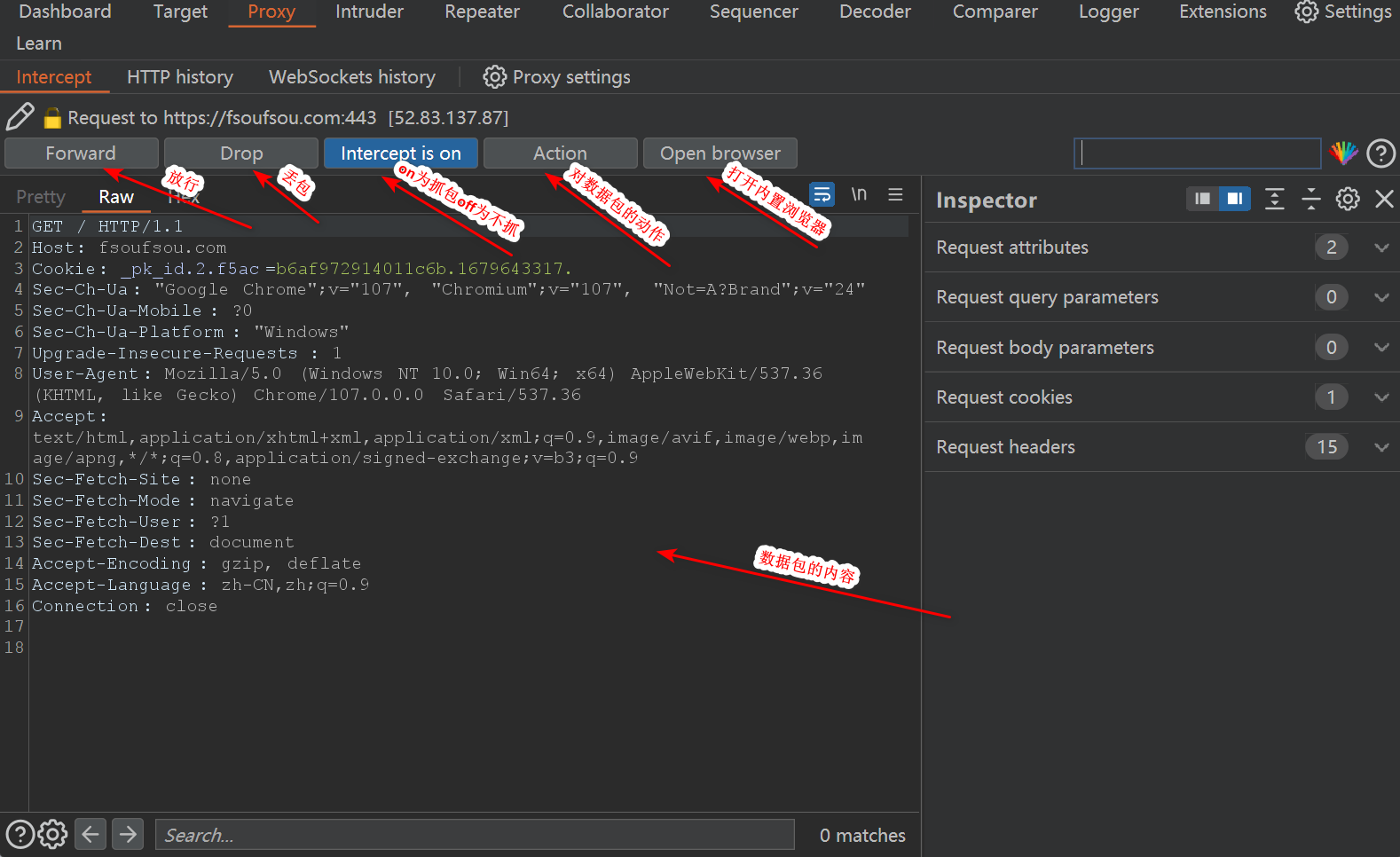

核心功能-Proxy代理

数据是一切的基础,proxy代理模块主要用于拦截浏览器的http回话内容,给模块提供数据,proxy模块如下图

代理模块有四个部分intercept、http history、websockets history、options。

intercept

这个功能是截断,就是控制整个代理模块是否抓包,用于显示和修改http请求和响应。新版本中增加了专用的浏览器方便使用。低版本则需要手动在浏览器中设置网络代理。

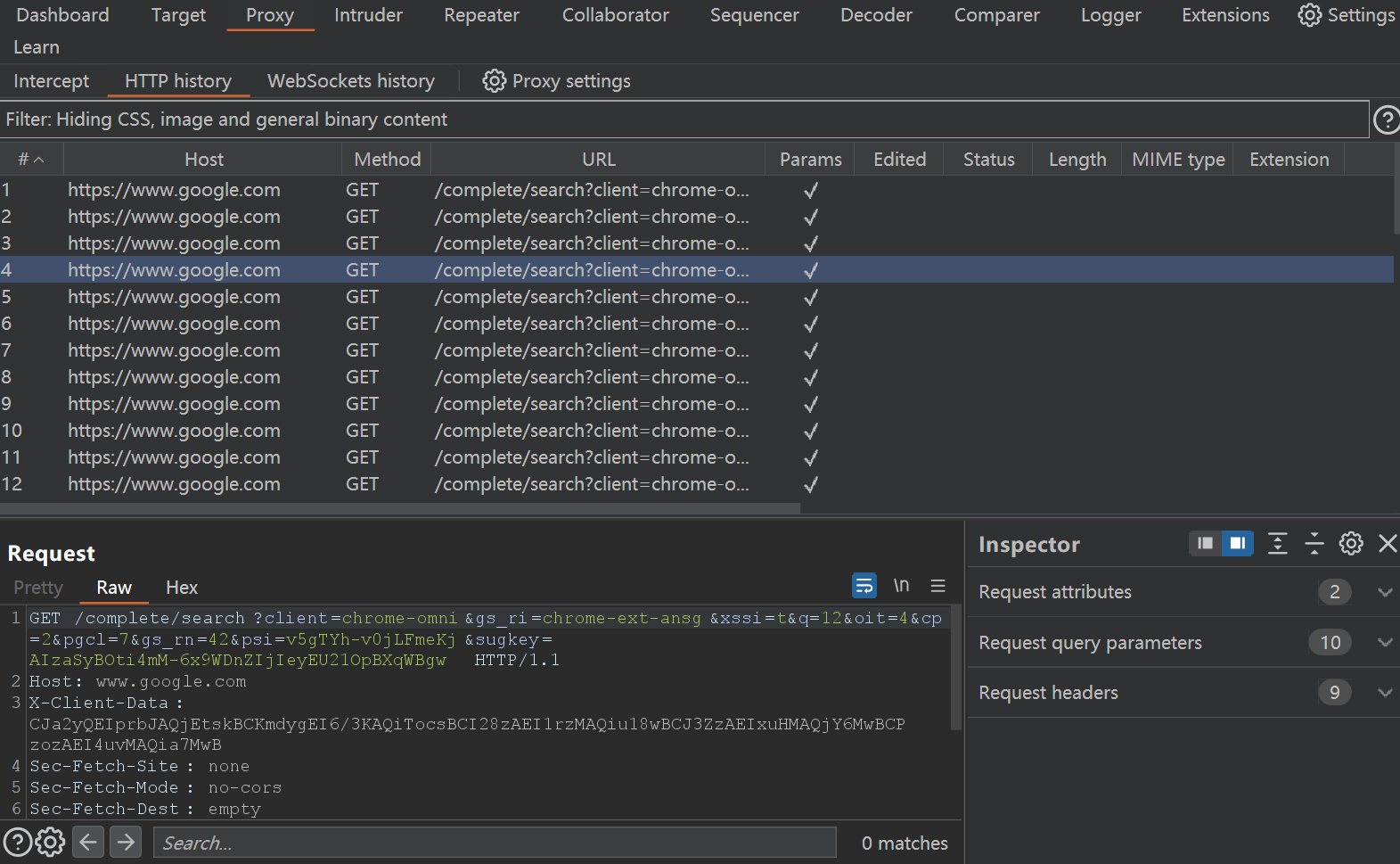

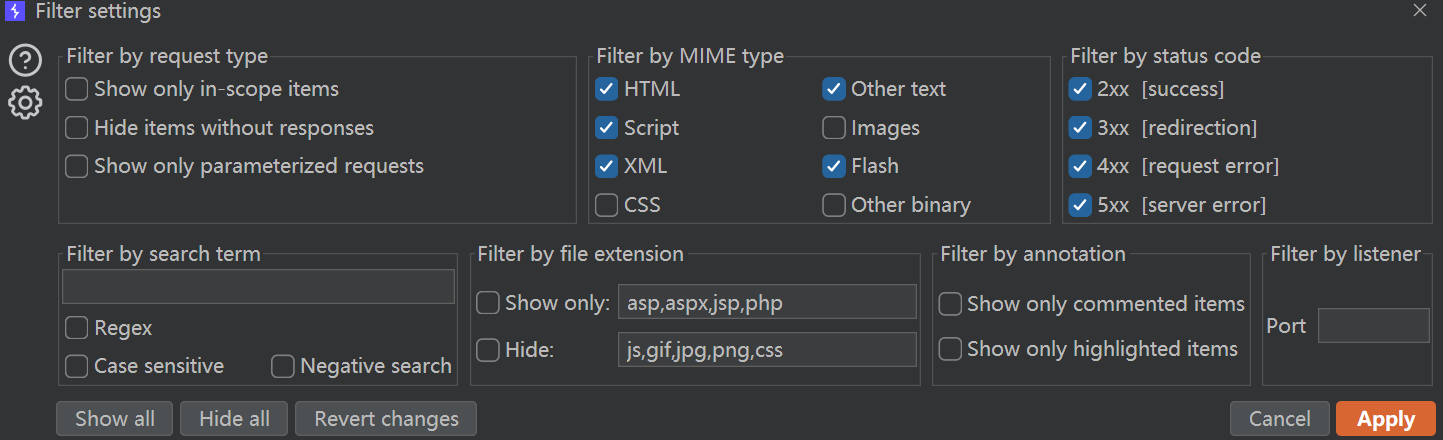

http history

这里记录了每一个http数据包,可以通过此功能查看历史数据包。也可以过滤数据包,还可以查看数据包的详细信息。

websockets history

和http history功能十分类似,用于记录websockets,实际很少用。

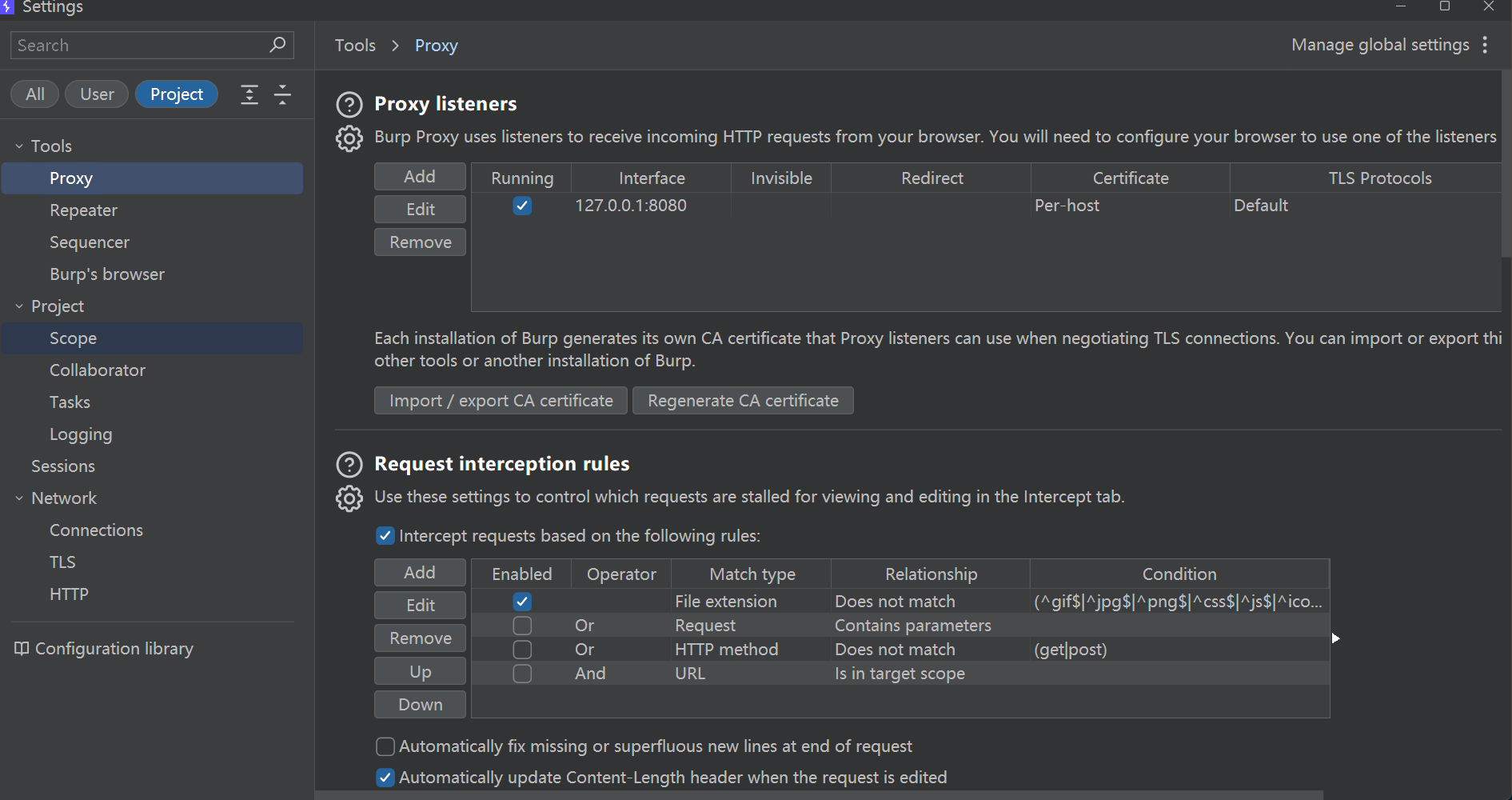

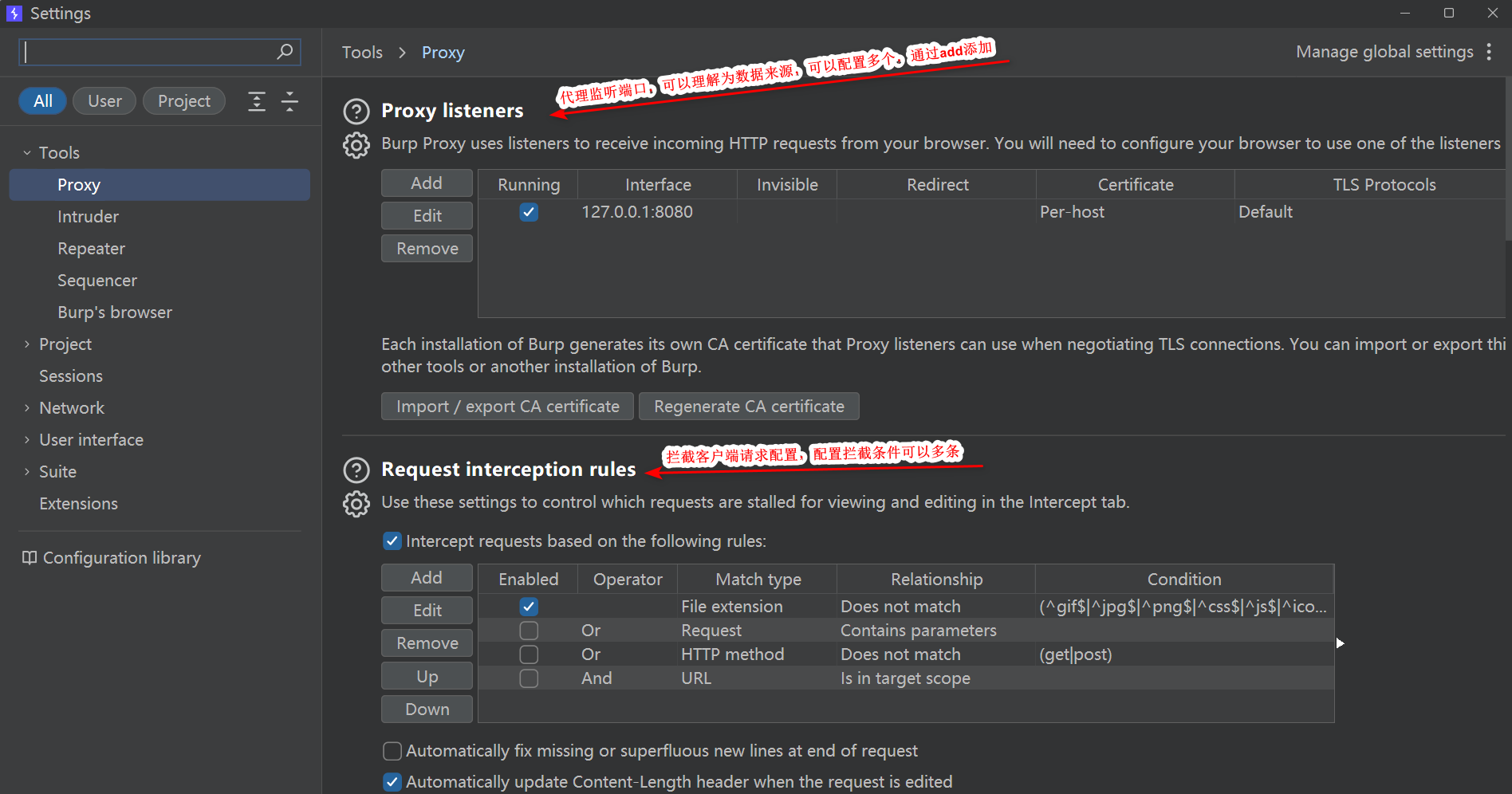

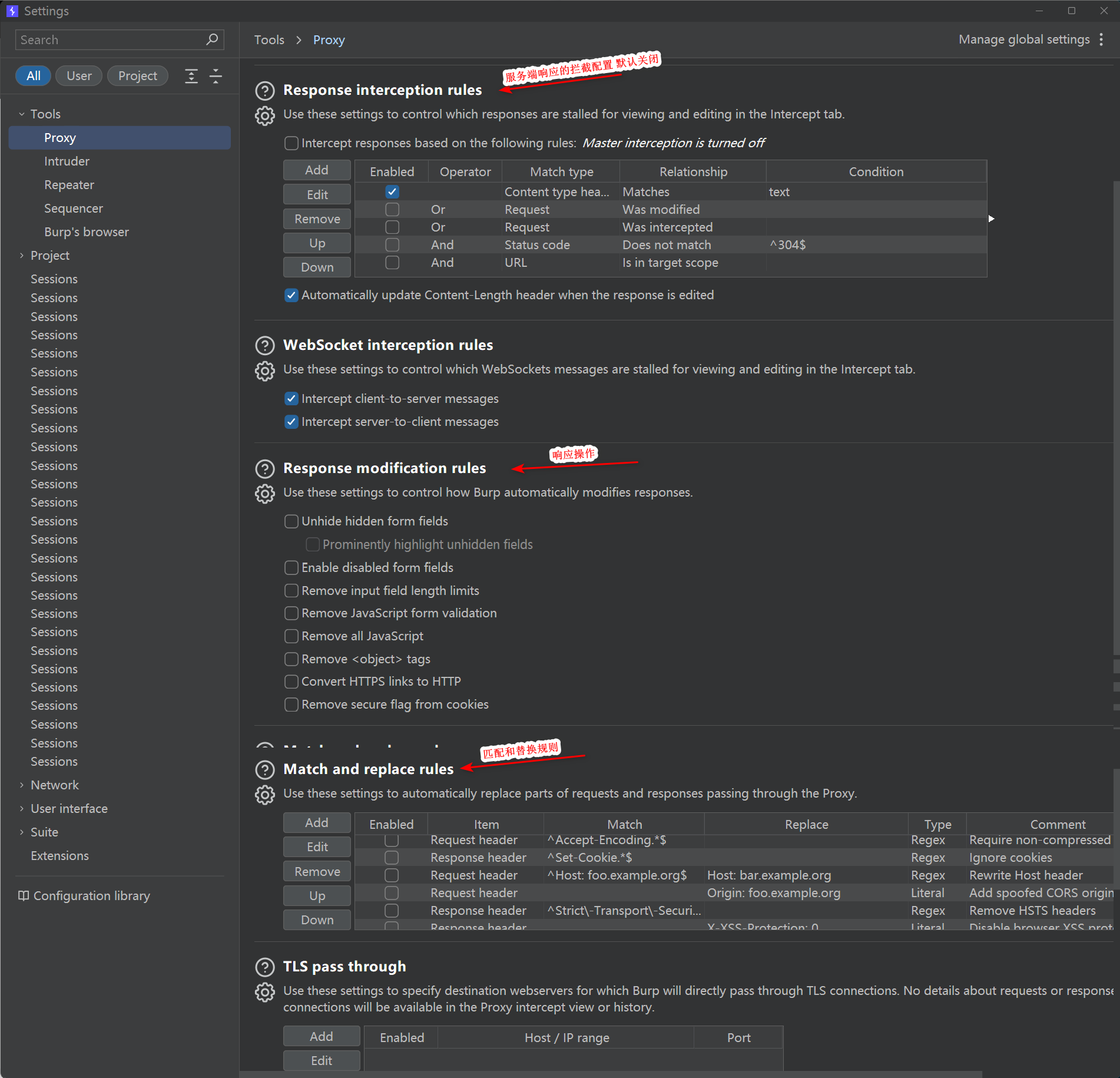

options

这个部分主要用来配置代理:

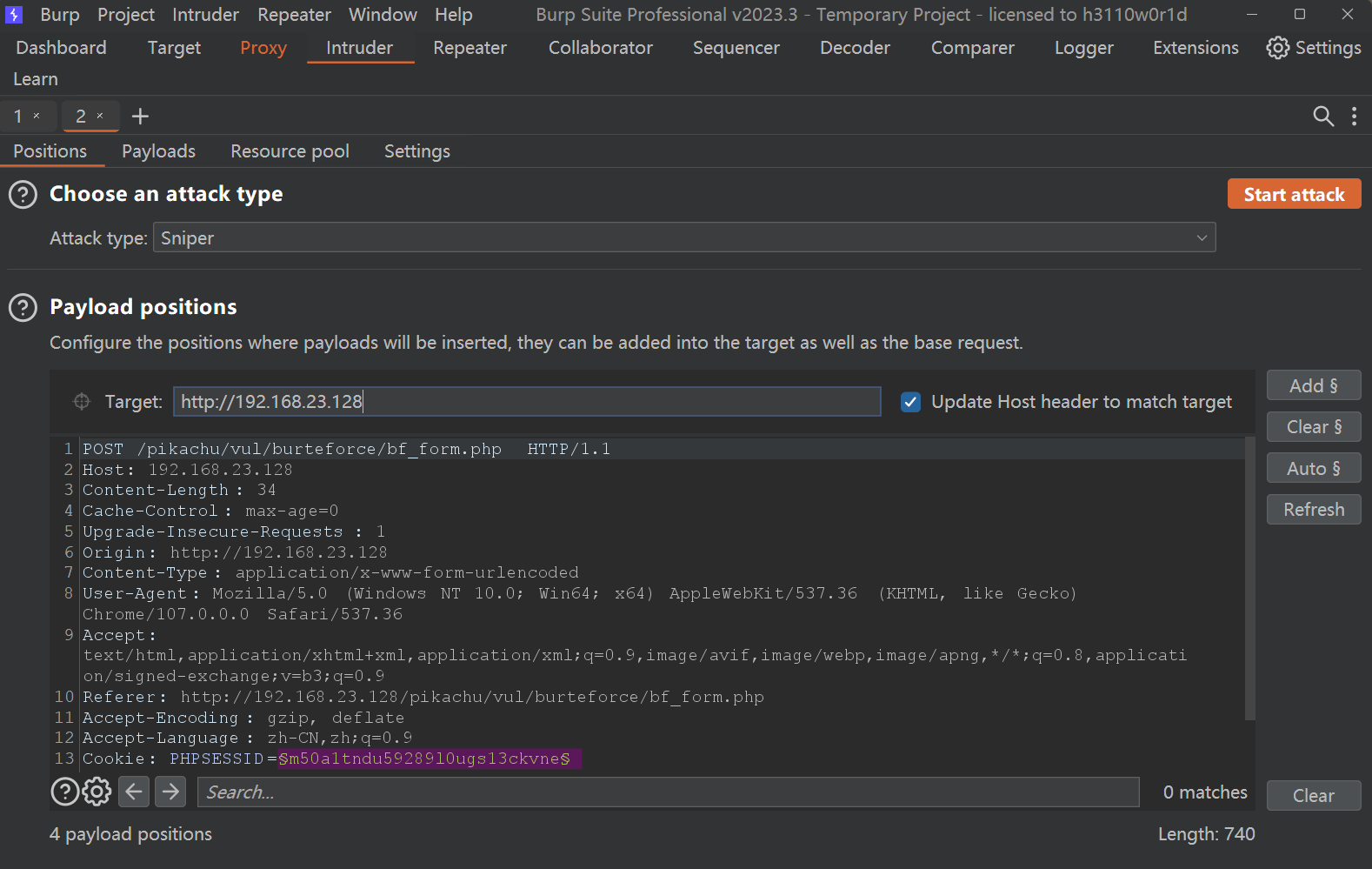

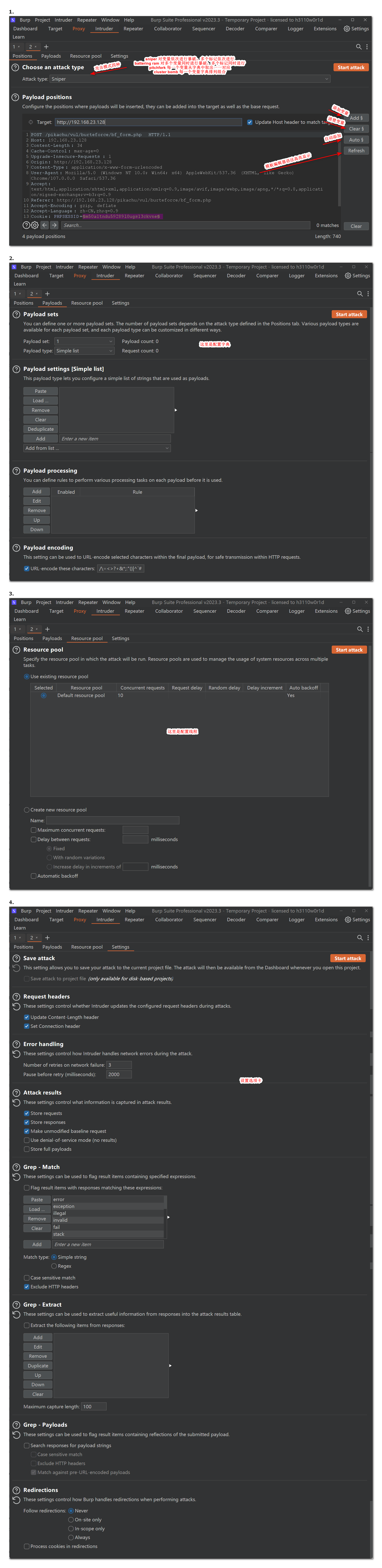

intruder模块

为web应用程序自定义攻击模块,首先将proxy抓取到的数据包发送到intruder中然后根据模块说明自定义修改配置进行攻击。

positions 选择攻击模式和攻击范围

payloads 有效载荷攻击字典模块配置

resource pool 资源池管理情况

options intruder攻击配置模块

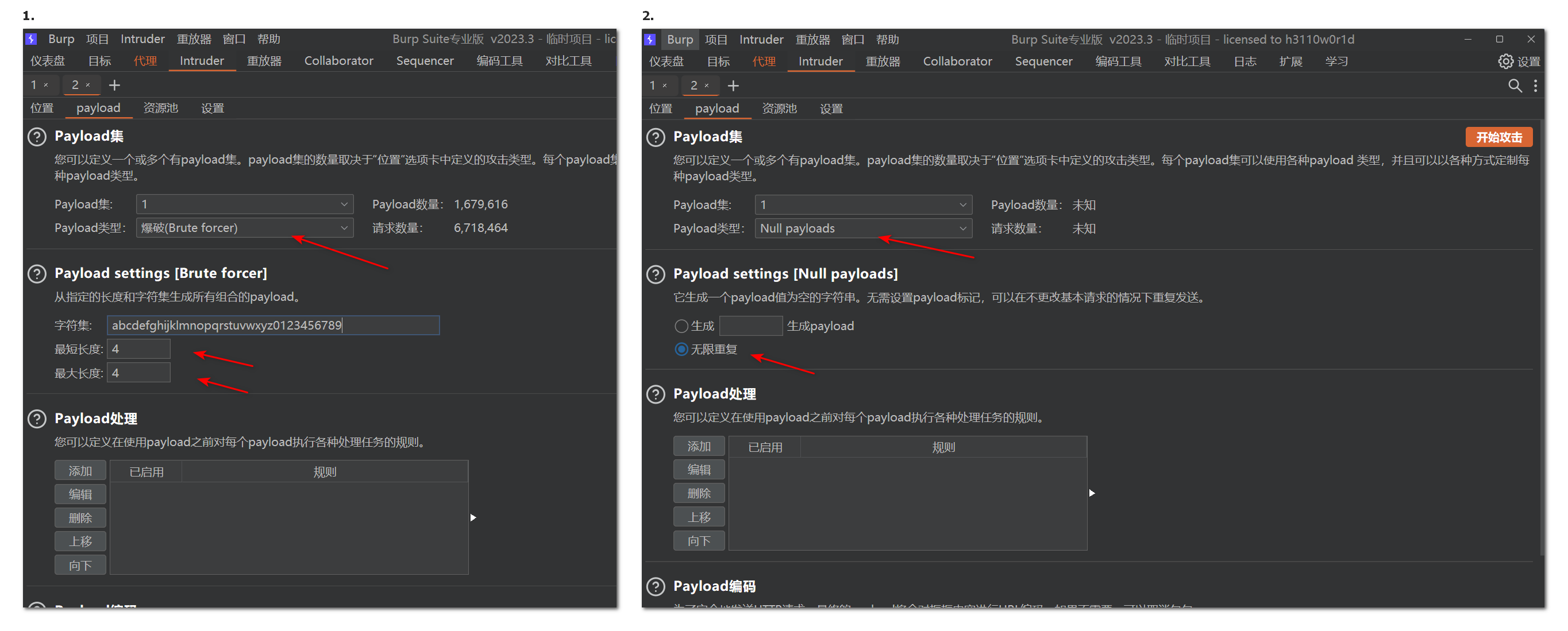

在payloads可以配置不同的类型如brute forcer暴力破解字符集和长度或者不配置payload

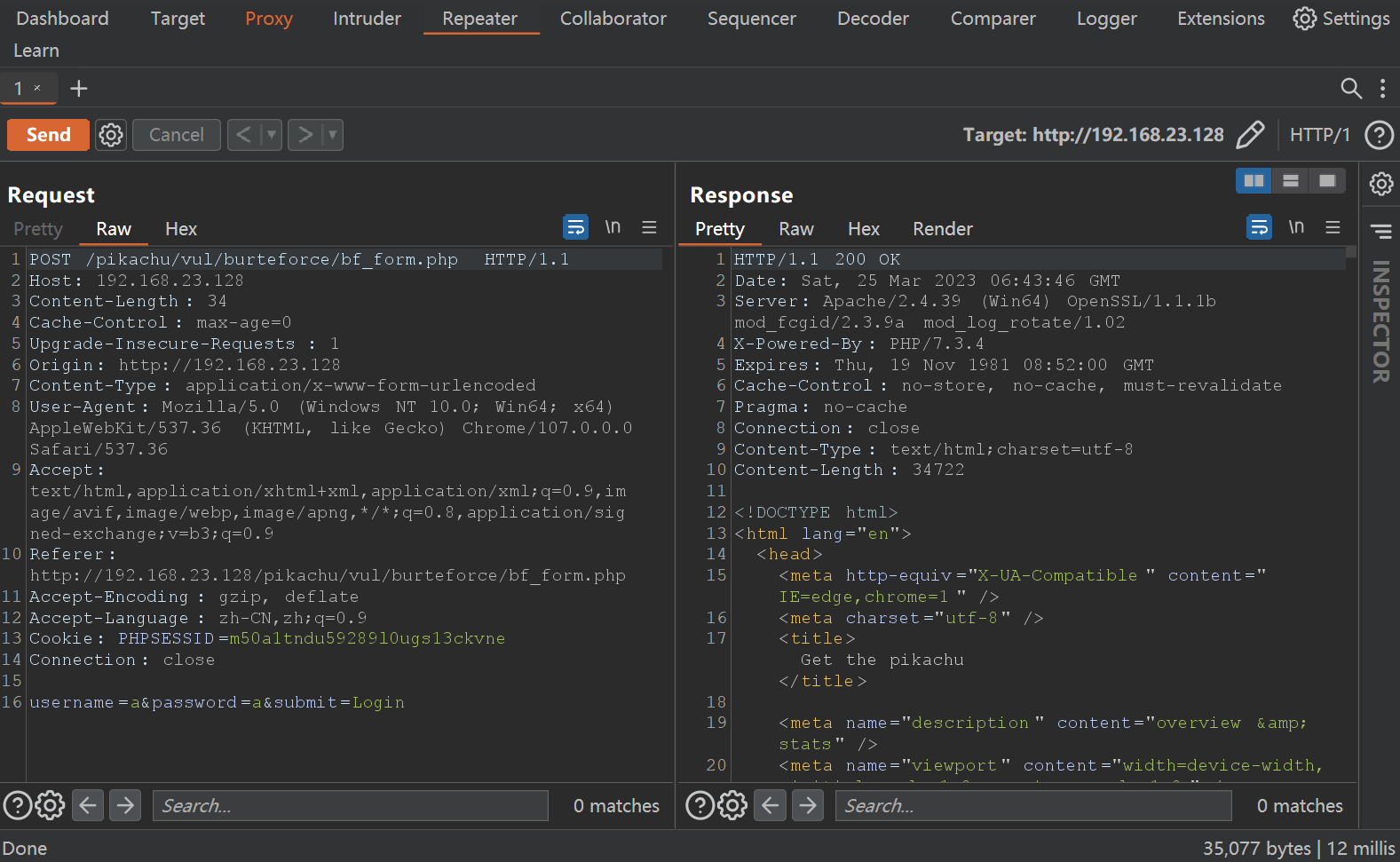

repeater模块 – 中继器

它根据抓到的数据包,修改数据包中的内容重发查看响应的反馈信息。

一些词的简单说明

|

sequencer模块–定序器

这个模块是检测数据包质量的工具,主要是为检测数据包代码质量,检测数据是否有被伪造的风险,很少用,不熟悉不要再生产环境下使用。

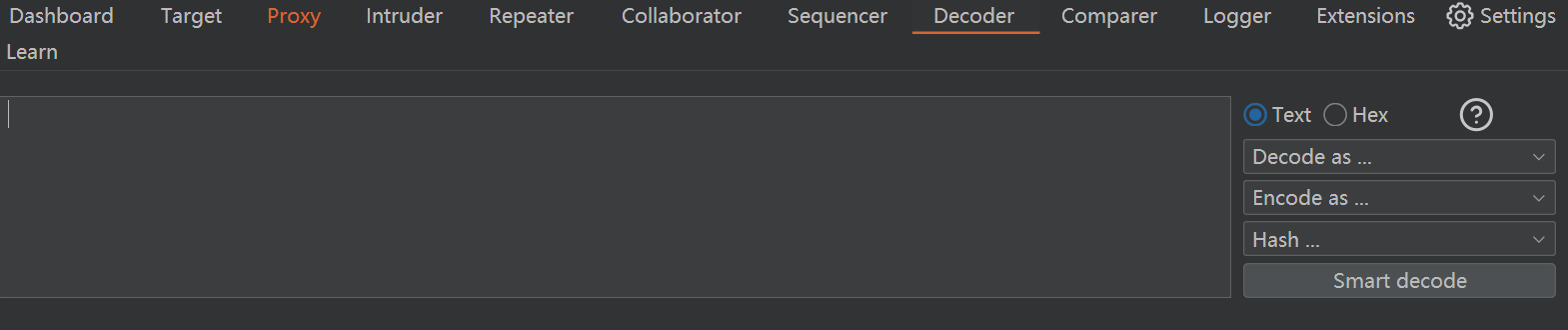

decoder模块

这个模块是编码和解码工具有多种编码格式,多重解码加密模式

decode 解码

encode 加密

hash 散列

smart decode 智能解码

编码类型:

url、html、base64、ascll、16进制、8进制、2进制、GZIP

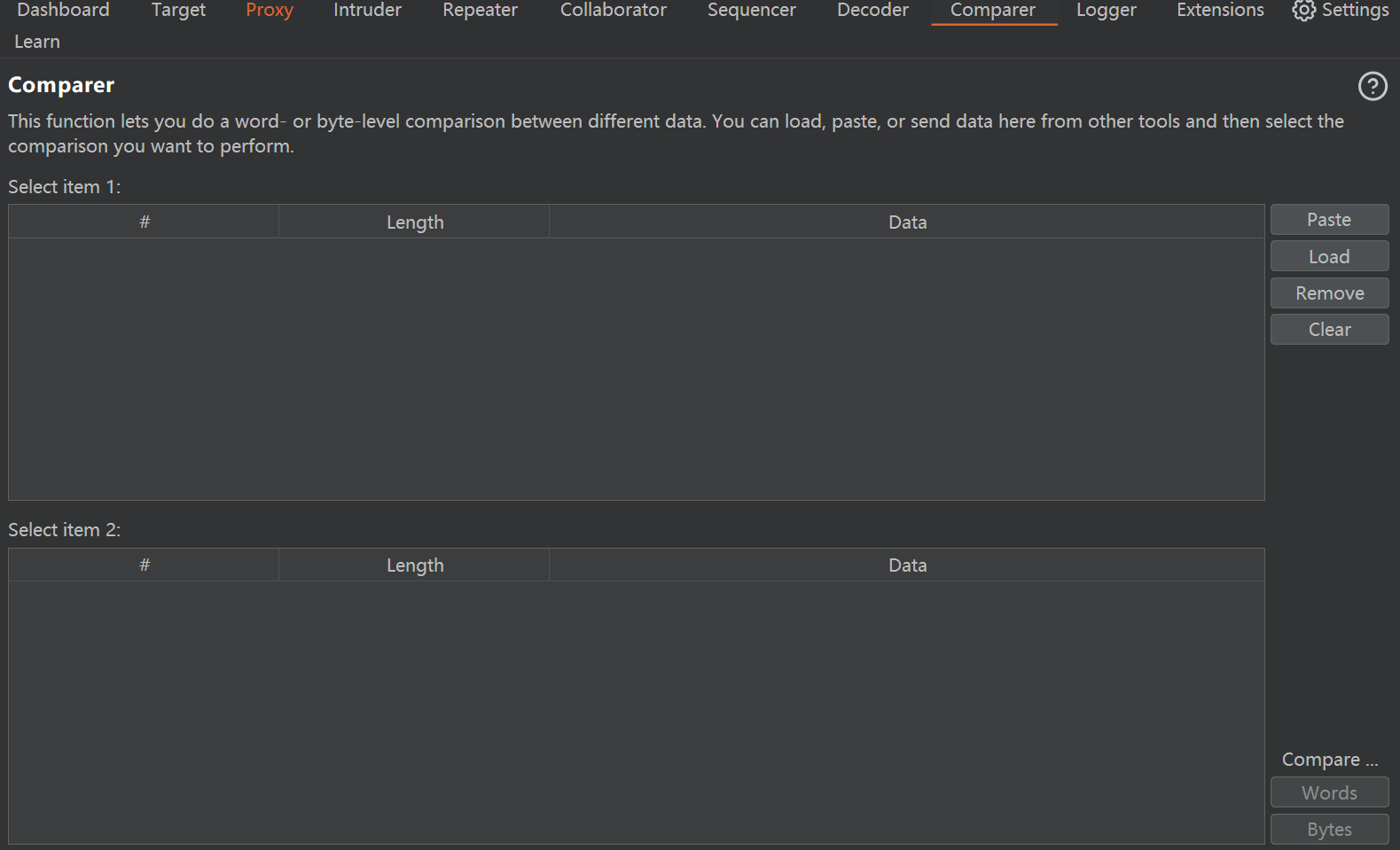

comparer模块

数据对比模块,举例来说,类似登录页面,登录成功和失败的响应包是不同的,因此可以对比寻找差异找突破点。

words 选项文本数据对比结果

bytes 字节16进制对比结果

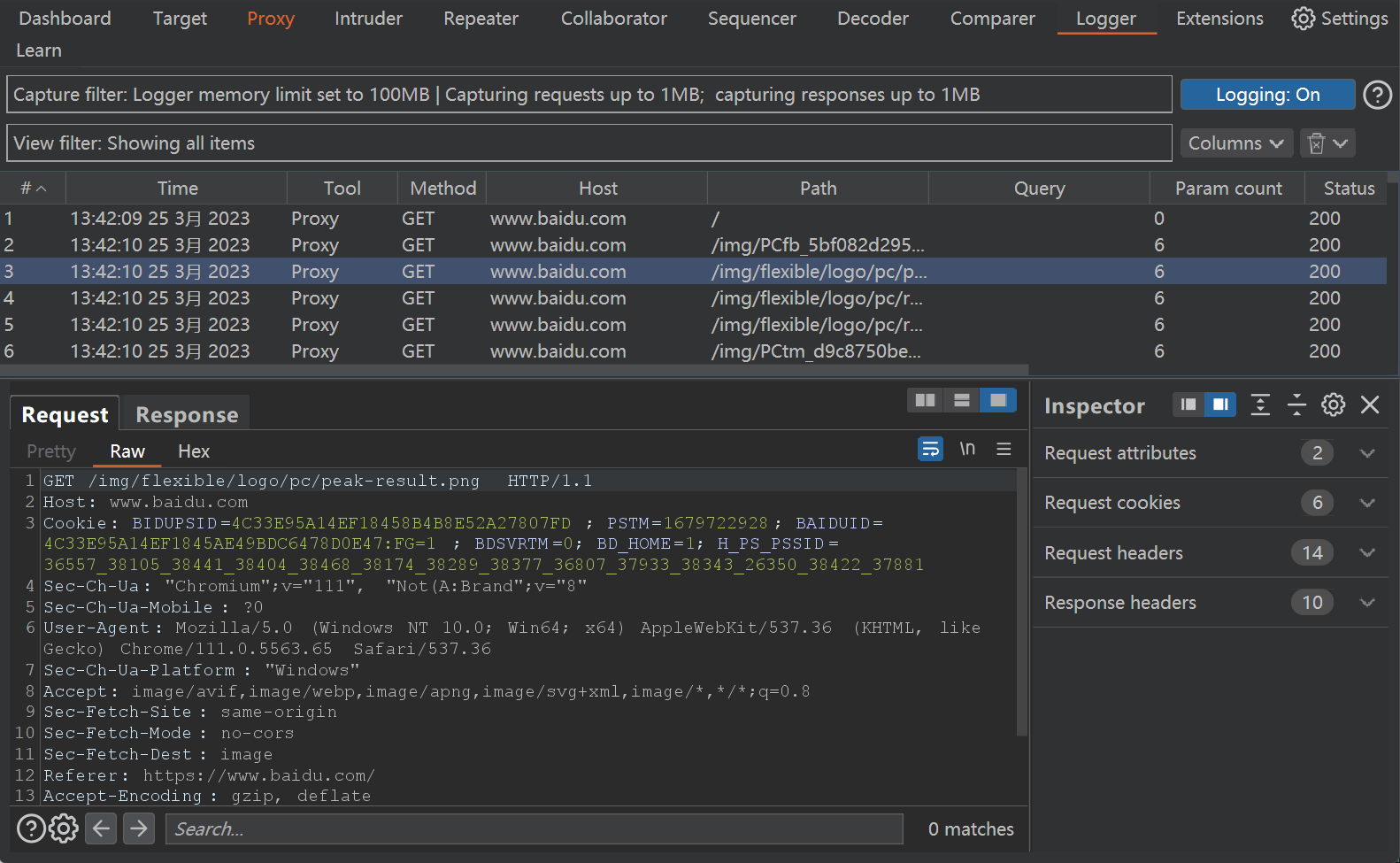

logger模块

日志模块,查看日志,方便筛选需要的数据包然后也方便看到数据包的响应包。

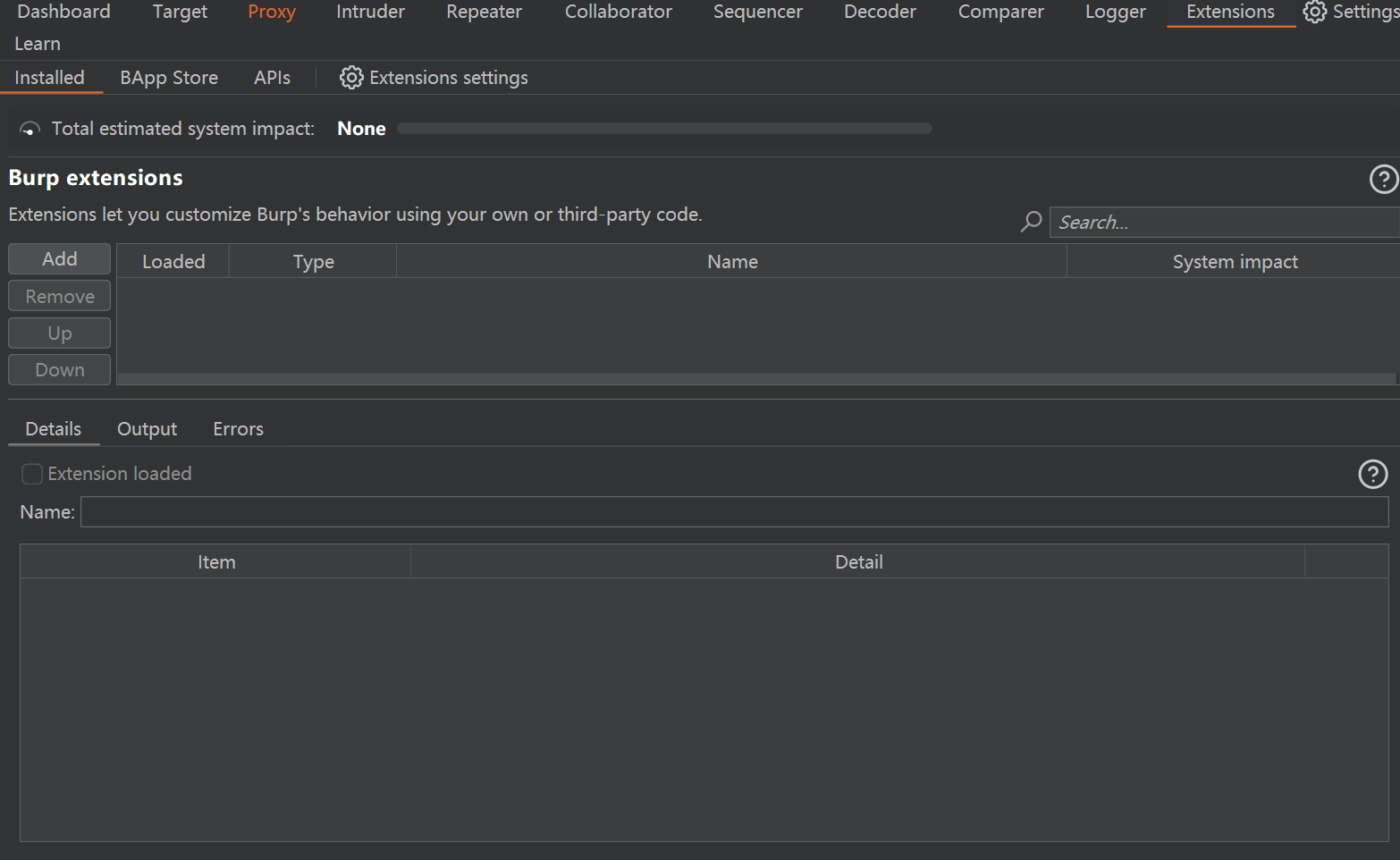

extender模块

扩展模块:

extender 支持第三方拓展插件功能,主要有四个功能

extender 扩展

Bappstore 应用程序商店

APIS 接口

setting 选项

extender

允许使用自己的或者第三方代码扩展

details 细节 output 输出 error 错误

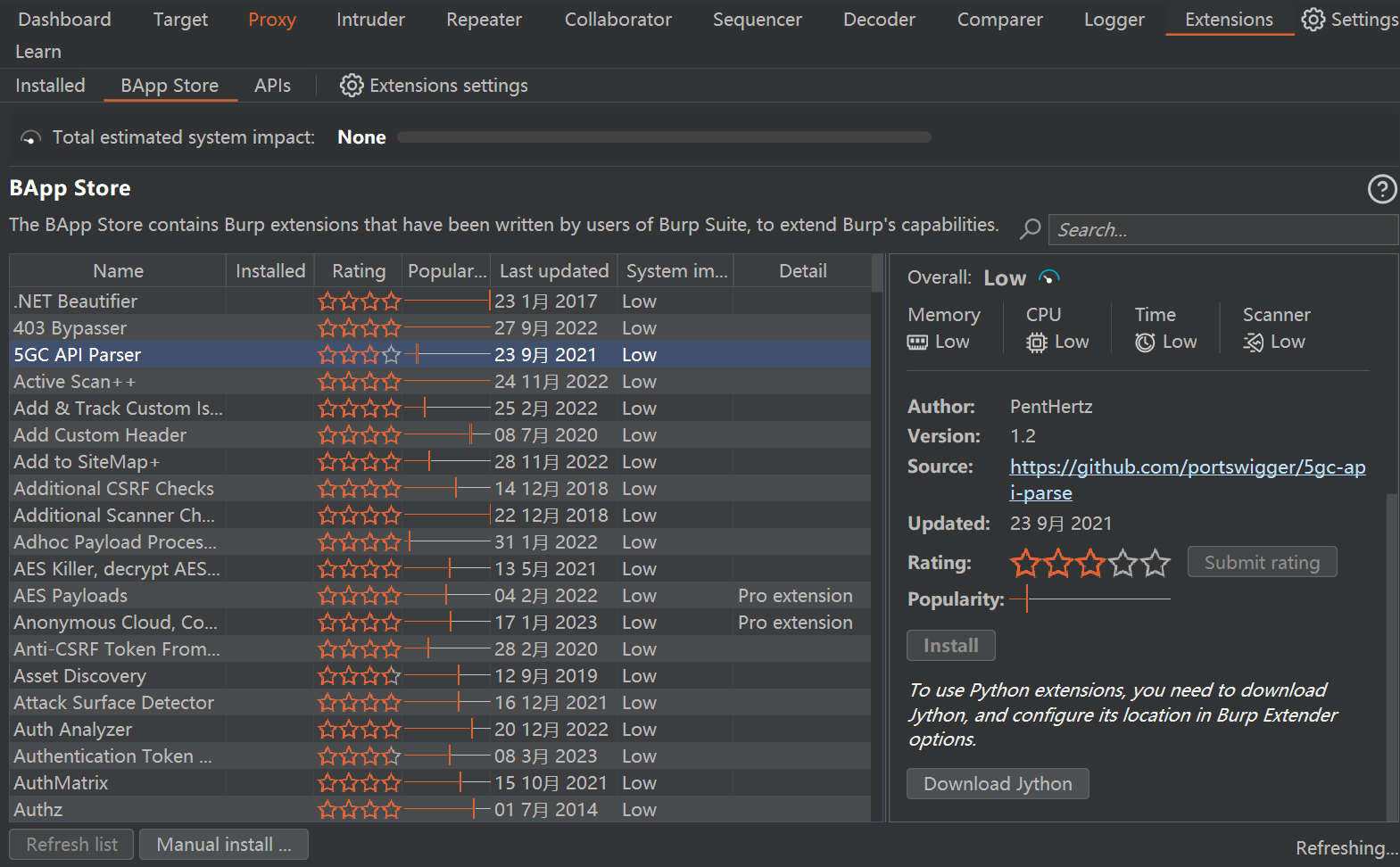

Bapp store

插件商店:refresh list 刷新列表 manual install 自定义安装

installing 安装

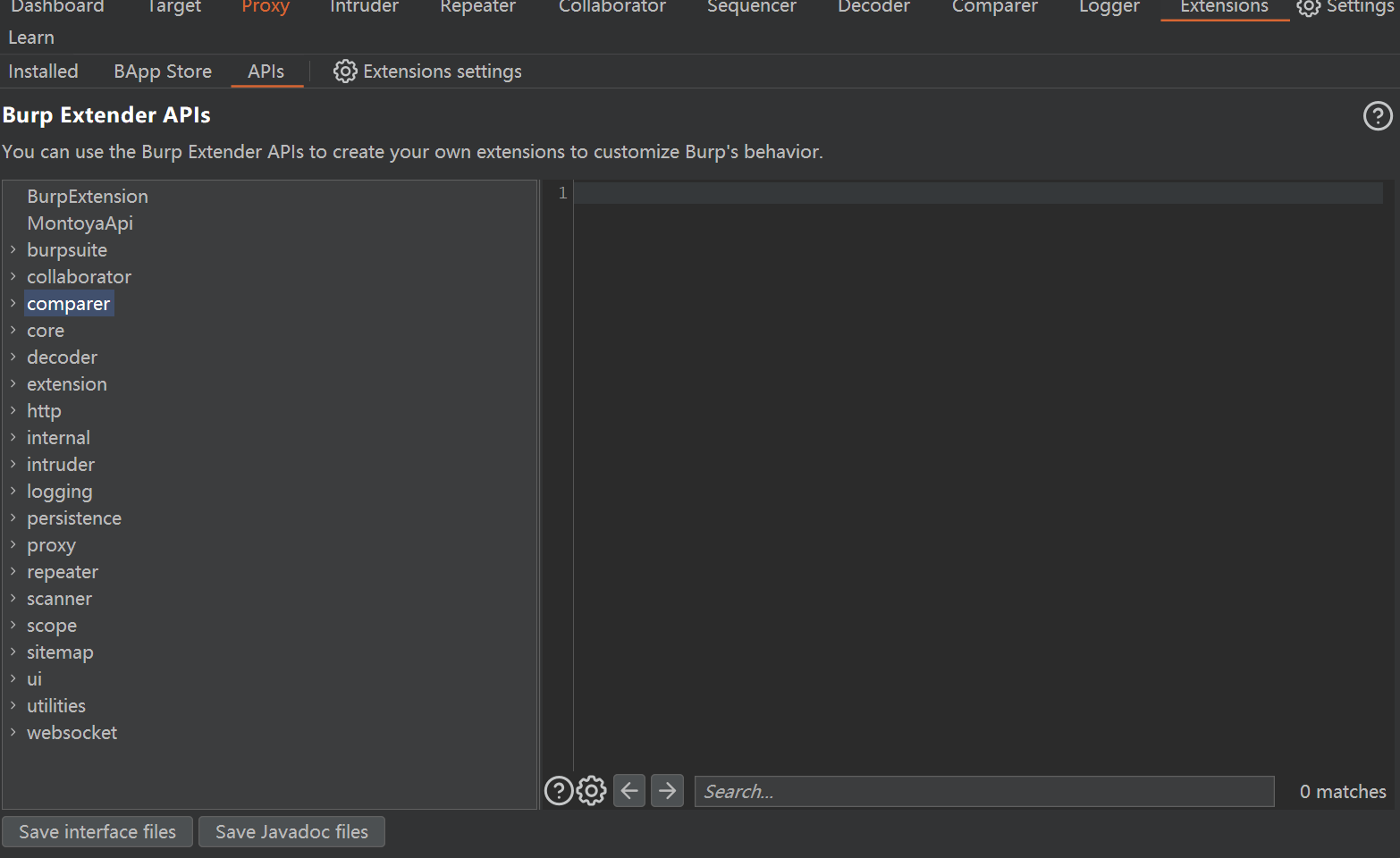

apis

通过拓展程序api常见自己的扩展,自定义burpsuite的行为

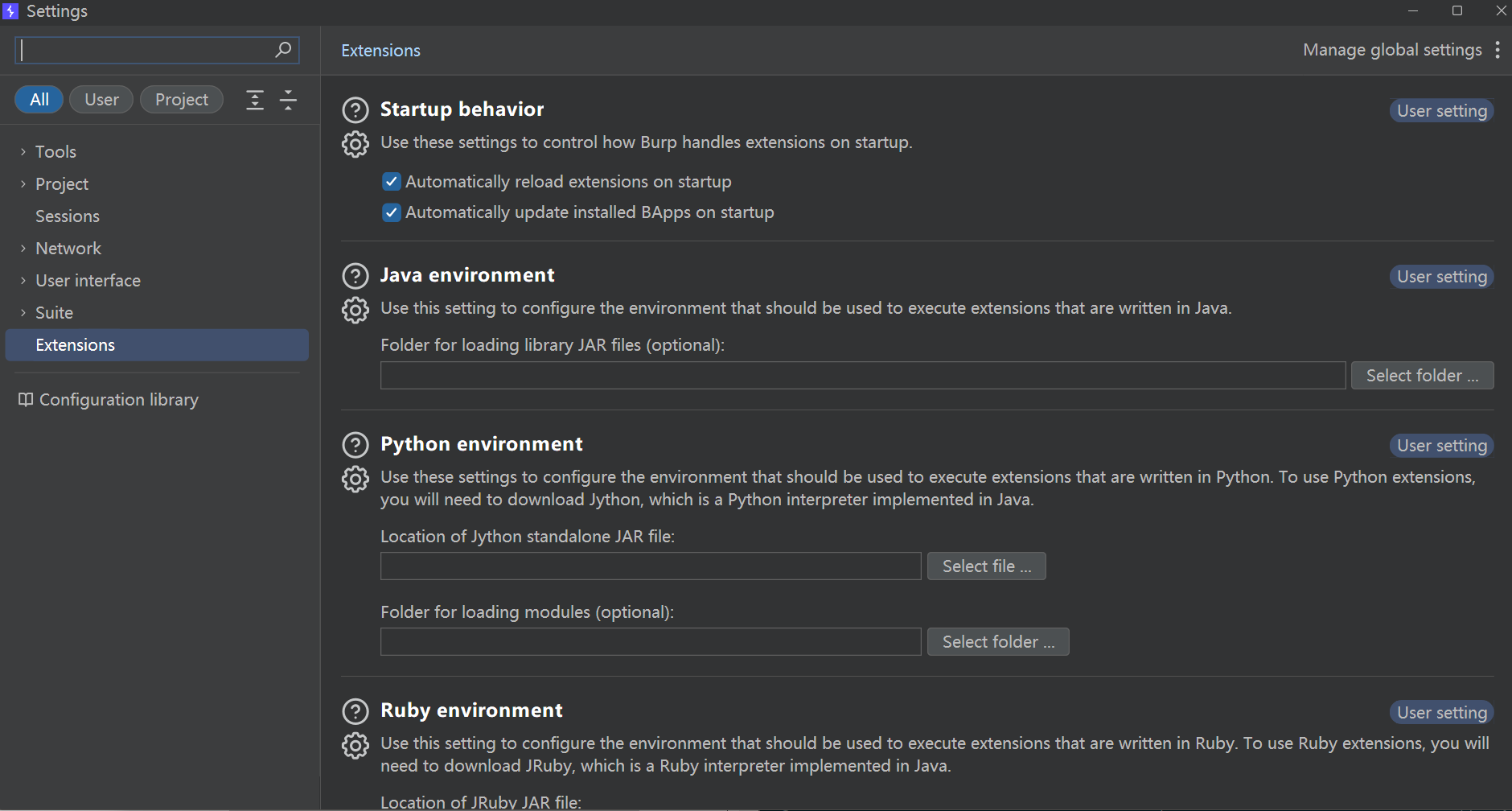

setting

扩展的相关设置

automatically reload extensions on startup 启动时自动重新加载扩展

automatically update installed bapp on startup 启动时自动更新已安装的插件

java environment java环境 加载jar文件的文件夹

python environment python环境 在jiava中实现python解释器

第一个选项 jython独立的jar文件

第二个选项 加载模块

ruby environment ruby环境

setting模块

对burp进行设置的选项具体内容不进行详细解释